|

Электронная цифровая подпись |

|

Электронная цифровая

подпись (digital signature)

- реквизит электронного документа (уникальный электронный идентификатор),

обеспечивающий проверку сообщения с установлением подлинности отправителя и

гарантии того, что документ не был изменен с момента подписания.

|

05.02.2019

Dropbox купила за $230 млн

HelloSign — сервис, который позволяет

прикреплять электронные подписи к документам. Он

работает в продуктах Google и Salesforce..

Бесплатный тариф HelloSign позволяет подписывать

три документа в месяц, профессиональный аккаунт за

$15 в месяц даёт возможность подписывать

неограниченное количество документов.

|

Digital signature:

отражения!

05.02.2009

Игорь СТРОЕВ

(http://www.sb.by/):

В ближайшие два года на электронную подпись должны перейти 6.000 предприятий

и организаций. В первую облисполкомы, министерства, ведомства.

Не отстает и образование. В 2009-м новшество первыми оценят в Минске.

|

Здесь

представления наших сограждан о цифровой электронной подписи |

Уже сейчас ЭЦП используют

около 20 белорусских государственных организаций,

однако на межведомственном уровне проверка подлинности

подписи пока не налажена. В перспективе пользоваться

электронной подписью смогут и физические лица. |

Технология цифровой подписи

|

Электронная цифровая подпись –

блок информации, прикрепляемый автором к файлу данных, который защищает файл от несанкционированной модификации и указывает на владельца подписи.

Для использования электронной цифровой подписи используется 2 ключа защиты, которые хранятся в разных файлах:

-

секретный ключ, который хранится у владельца подписи (например, на

флешке)

-

открытый ключ, который, как правило, хранится в общедоступном или специализированном справочнике.

Для подписи используется секретный (личный) ключ, а для его проверки – открытый (общеизвестный) ключ.

Алгоритм работы системы построен таким образом, что, имея доступ к открытому ключу невозможно воссоздать секретный ключ или поставить цифровую подпись – его можно только проверить.

Секретный (личный) ключ владельца подписи является личной собственностью владельца подписи и не предоставляется никому другому (даже центру сертификации ключей).

Любой заинтересованный может проверить цифровую подпись, используя только открытый ключ.

|

На

пути к практике применения

ЭЦП

|

1

|

Услуги, связанные с ЭЦП, должна

предоставлять организация, которая имеет государственные лицензии на

использование и техническую поддержку средств

криптографической защиты и распространение сертифицированных средств ЭЦП.

В настоящее

время такие услуги предоставляются только в сфере межбанковских расчетов, в ряде

министерств и ведомств. |

|

2 |

Сертификат ключа ЭЦП в электронном виде выдается

Центром регистрации ключей ЭЦП на магнитном носителе или отправляются на адрес

электронной почты пользователя. Генерация закрытого ключа ЭЦП также производится

Центром регистрации с использованием алгоритма RSA.

Сертификат ключа ЭЦП, а также закрытый ключ ЭЦП на

компьютере хранятся в закрытом хранилище операционной системы Windows, их

инсталляция производится в соответствии с установленными правилами для учетной

записи пользователя или учетной записи компьютера. |

|

3 |

Для для применения ЭЦП в системе юридически

значимого документооборота его участники должны заключить между собой соглашение

в соответствии с нормами действующего законодательства, включающее:

условия равнозначности ЭЦП собственноручной подписи (детализация процедур);

условия применения средств и алгоритмов ЭЦП;

правила работы владельцев ключей со своими ключевыми носителями, обеспечивающие его сохранность;

порядок разрешения споров

и т.д.

|

Практика применения

ЭЦП

|

Несмотря на

чрезвычайную сложность математического аппарата двухключевой криптографии и

программных средств, его реализующих, пользование ЭЦП для его владельца на

удивление просто и доступно любому человеку, вне зависимости от уровня владения

персональным компьютером, образования и рода занятий.

Для того,

чтобы подписать подготовленный электронный документ, владельцу ЭЦП достаточно

вставить устройсто хранения информации, содержащее принадлежащий ему секретный

ключ (флешку, дискету, карту памяти), и щелкнуть мышкой по кнопке на экране

компьютера. Все остальное компьютер сделает сам.

Проверить

истинность подписи любого человека под любым электронным документом еще проще.

Вызванный на экран компьютера подписанный электронный документ проверяется

автоматически и поэтому сразу содержит информацию о том, кто его подписал, и

истинна ли подпись.

Сертификаты ключа

ЭЦП могут быть использоваться:

-

в системе

Outlook Express;

-

в системе

Microsoft Office Outlook;

-

в приложения

Microsoft Office (Word, Excel, Power Point);

-

в системах

электронного документооборота и иных информационных системах.

Закрытый ключ ЭЦП

используется для подписания документов, а сертификат ключа ЭЦП для подтверждения

подлинности подписи в документе. |

Электронная цифровая подпись

в Беларуси

|

28.05.2009

Закон РБ "Об электронном документе и электронной

цифровой подписи" принят в первом чтении.

Согласно положениям законопроекта, в

Беларуси появится государственная система управления открытыми ключами – система

взаимосвязанных

регистрационных центров.

Национальный банк будет генерировать, выдавать и вести ключи для

осуществления электронной цифровой подписи.

Оперативно-аналитический центр

при президенте Беларуси будет решать вопросы безопасности электронной подписи. В

перспективе даже физические лица смогут получать электронный ключ и использовать

электронную подпись.

Законопроект официально

закрепляет термины "целостность электронного документа",

"подлинность электронного документа" и другие.

В соответствии с действующим в Беларуси Законом «Об электронном документе»

(2000 г.), ЭЦП приравнивается к документу на бумажном носителе и имеет равную с ним юридическую силу.

Однако, механизм разработки, применения и защиты такой подписи в Законе не прописан.

Подготовленный законопроект

предусматривает установление правовых основ применения электронных документов, а

также условий использования ЭЦП.

Контроль за ходом процесса будет осуществлять государство

с помощью системы управления открытыми ключами (комплекс взаимосвязанных и аккредитованных в ней удостоверяющих и регистрационных центров). С ее помощью каждый сможет получить, зарегистрировать и использовать собственную электронную подпись. Одновременно обеспечивается аутентичность «почерка», а также защита от подмены ключей злоумышленниками.

Оперативно-аналитическому центру при Президенте Республики Беларусь предстоит

создать центральный и региональные

регистрационные центры, удостоверяющие подписи, а также информационный

программно-аппаратный комплекс, обеспечивающий их работу.

Эксперты полагают, что для внедрения электронной цифровой подписи на всей территории республики потребуется

пять лет.

09.06.2009

Белорусская железная дорога начала применять российскую автоматизированную

систему планирования и согласования приема груза к перевозкам

Месплан,

в основе которой - система электронной цифровой подписи.

Месплан охватывает всю

БЖД

(75% грузовых и 50% пассажирских перевозок, 5,5 тыс.км,

110 тыс. человек сотрудников).

17.11.2009

В

Национальном собрании идет подготовка к рассмотрению во втором чтении

законопроекта «Об электронном документе и электронной цифровой подписи»,

который позволит:

-

официально признать ЭЦП в качестве аналога собственноручной подписи для

значительно широкого круга юридических действий и документов.

-

легализовать использование ЭЦП в качестве функционального эквивалента

собственноручной подписи в тех случаях, когда это прямо не запрещено

законодательством.

-

создать

возможность закрепить Государственную систему управления открытыми ключами.

Данная структура будет представлять собой систему удостоверяющих центров, в

функции которых входят регистрация и выдача сертификатов открытых ключей, а

также управление и использование их. В такие центры будут обращаться

желающие обзавестись личной электронной подписью.

-

создать и

ввести в действие механизм, регулирующий деятельность, права, обязанности и

ответственность удостоверяющих центров, которые выпускают сертификаты

открытых ключей ЭЦП.

|

Закон

РФ "Об электронной подписи"

|

Президент России подписал Федеральный

закон "Об электронной подписи", принятый Госдумой 25 марта 2011г. и

одобренный Советом Федерации 30 марта 2011г.

Необходимость нового документа обусловлена тем, что положения действующего

закона об электронной подписи не соответствуют современным принципам

регулирования электронных подписей, которые действуют в европейских

государствах.

В документе изменено определение электронной подписи, в котором

закреплен основной признак, присущий всем видам таких подписей, -

возможность ее использования для идентификации подписавшего информацию в

электронно-цифровой форме физлица или юрлица.

Выделяются три вида электронной подписи:

-

простая электронная подпись

(посредством использования кодов, паролей или иных средств

подтверждает факт формирования электронной подписи определенным

лицо),

-

усиленная неквалифицированная электронная подпись (мполучена

в результате криптографического преобразования информации с

использованием ключа подписи; позволяет определить лицо, подписавшее

электронный документ; позволяет обнаружить факт внесения изменений в

электронный документ после его подписания; создается с

использованием средств электронной подписи)

-

усиленная квалифицированная электронная подпись

(ключ проверки указан в квалифицированном сертификате, а для создания и

проверки электронной подписи используются средства электронной

подписи, получившие подтверждение соответствия).

|

Облачные сервисы цифровых

подписей

Криптология

|

Криптология – область знаний,

изучающая тайнопись (криптография) и методы ее раскрытия (криптоанализ).

Криптология считается разделом математики. Криптология – область знаний,

изучающая тайнопись (криптография) и методы ее раскрытия (криптоанализ).

Криптология считается разделом математики.

Цель криптографической системы заключается в том, чтобы зашифровать

осмысленный исходный текст (также называемый открытым текстом), получив в

результате совершенно бессмысленный на взгляд шифрованный текст

(шифр, криптограмма). Получатель, которому он предназначен, должен

быть способен расшифровать (говорят также "дешифровать") этот шифротекст,

восстановив, таким образом, соответствующий ему открытый текст.

Криптографы руководствуются правилом Керкхоффа: стойкость шифра должна

определяться только секретностью ключа (весь механизм шифрования, кроме значения

секретного ключа априори считается известным противнику).

Все методы шифровки можно разделить на две группы: шифры с секретным

ключом и шифры с открытым ключом.

Первые характеризуются

наличием некоторой информации (секретного ключа), обладание которой даёт

возможность как шифровать, так и расшифровывать сообщения.

|

Шифровка с

открытым ключом

|

В 1976 г.

Уитфилд Диффи (Whitfield Diffie) и

Мартин Хеллман (Martin

E. Hellman) предложили

идею шифрования с открытым ключом. В 1976 г.

Уитфилд Диффи (Whitfield Diffie) и

Мартин Хеллман (Martin

E. Hellman) предложили

идею шифрования с открытым ключом.

Шифры с открытым ключом подразумевают

наличие двух ключей - открытого и закрытого; один используется для

шифровки, другой для расшифровки сообщений.

Открытый ключ публикуется - доводится до сведения всех

желающих, секретный же ключ хранится у его владельца и является залогом

секретности сообщений.

Ключи эти генерируются парами и имеют однозначное соответствие

друг другу. Причём из одного ключа невозможно вычислить другой.

Здесь секретный ключ известен

лишь одному человеку, в то время как в первой схеме он должен быть

известен по крайней мере двоим. Это даёт такие преимущества:

-

не требуется защищённый канал для пересылки секретного ключа, вся

связь осуществляется по открытому каналу;

-

наличие единственной копии

ключа уменьшает возможности его утраты и позволяет установить чёткую

персональную ответственность за сохранение тайны;

-

наличие двух ключей позволяет использовать данную шифровальную

систему в двух режимах - секретная связь и цифровая подпись.

Когда мы действуем наоборот, то есть шифруем сообшение при помощи

секретного ключа, то расшифровать его может любой желающий (взяв ваш

открытый ключ). Но сам факт того, что сообщение было зашифровано вашим

секретным ключом, служит подтверждением, что исходило оно именно от вас -

единственного в мире обладателя секретного ключа.

Этот режим использования

алгоритма называется цифровой подписью. |

Прощание со SHA-1

|

SHA-1

(Secure Hash Algorithm 1) — алгоритм криптографического хеширования.

Создан в 1995 году.

Для

входного сообщения произвольной длины (максимум 2 эксабайта) алгоритм

SHA-1 генерирует 160-битное хеш-значение (дайджест

сообщения).

SHA-1

используется во многих криптографических

приложениях и протоколах

и

рекомендован в качестве основного для

государственных учреждений в США.

Обнаружилось, что алгоритм хэширования SHA-1

позволяет выполнить коллизию и делают возможным подделку цифровой

подписи.

С июня 2016

г. Microsoft отказывается от поддержки SHA-1 и все цифровые сертификаты,

использующие для генерации хэша SHA-1

пеперстают обрабатываться.

-

Браузеры MS Edge и IE перестанут опознавать веб-сайты, подписанные

сертификатами SHA-1 как безопасные, а Windows перестанет доверять

цифровым подписям файлов, для которых использовались сертификаты

SHA-1 с июля 2016 г

-

Mozilla

Firefox перестает поддерживать цифровые сертификаты на основе SHA-1

с июля 2016 г,

-

Google

Chrome перестает поддерживать цифровые сертификаты на основе SHA-1 с

1 января 2017 г.

http://blogs.windows.com/msedgedev/2015/11/04/sha-1-deprecation-update/

https://googleonlinesecurity.blogspot.ru/2014/09/gradually-sunsetting-sha-1.html

|

Алгоритм RSA

|

Диффи и Хеллман

выдвинули идею открытого ключа, но не знали, как ее реализовать.

Решение

появилось в 1977 году, когда

Рональд Ривест (Ronald L. Rivest),

Ади Шамир

(Adi Shamir) и

Леонард Адлеман (Leonard M. Adleman), работавшие тогда

в Массачусетсском технологическом институте, предложили первую криптосистему

с открытым ключом — алгоритм

RSA.

|

|

|

|

Ronald L. Rivest |

Adi Shamir |

Leonard M. Adleman |

RSA

(назван по имени авторов -

Rivest,

Shamir

и

Alderman) - это

алгоритм с открытым ключом (public key), предназначенный как для

шифрования, так и для аутентификации (цифровой подписи).

За

разработку

RSA в 2002 г. они получили

премию Тьюринга — аналог Нобелевской премии в области информатики.

RSA

основан на трудности разложения очень больших целых чисел на

простые сомножители (факторизации).

Задача получения из открытого ключа {D, n} секретного ключа

{E, n} сводится к задаче факторизации (разложения на простые

сомножители) большого числа n. Такая задача для чисел длиной 100-150

десятичных разрядов пока не решена, и перспектив её решения в ближайшем

будущем не видно. Однако, с другой стороны, пока не доказана и

невозможность факторизации таких чисел (иначе, чем прямым перебором). Задача получения из открытого ключа {D, n} секретного ключа

{E, n} сводится к задаче факторизации (разложения на простые

сомножители) большого числа n. Такая задача для чисел длиной 100-150

десятичных разрядов пока не решена, и перспектив её решения в ближайшем

будущем не видно. Однако, с другой стороны, пока не доказана и

невозможность факторизации таких чисел (иначе, чем прямым перебором).

Алгоритм RSA запатентован в США. Его

свободное использование не

разрешено при длине ключа свыше 56 бит. Правда, как можно патентовать обычное

возведение в степень?

|

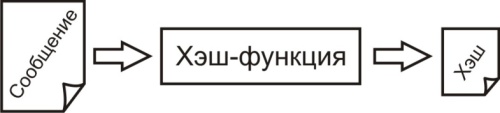

Хэш-функции

|

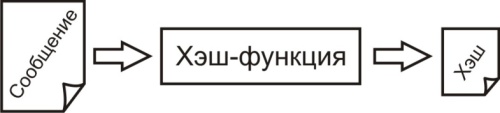

В случае

цифровой подписи не имеет

смысла шифровать весь текст (данные) при помощи секретного ключа.

Текст

оставляют открытым, а шифруют некую "контрольную сумму" этого текста, в

результате чего образуется блок данных, представляющий собой цифровую

подпись, которая добавляется в конец текста или прилагается к нему в

отдельном файле.

Упомянутая "контрольная сумма" данных, которая и "подписывается" вместо

всего текста, должна вычисляться из всего текста, чтобы изменение любой

буквы отражалось на ней.

"контрольная сумма" быть

односторонняя, то есть вычислимая лишь "в одну сторону". Это необходимо

для того, чтобы противник не смог целенаправленно изменять текст, подгоняя

его под имеющуюся цифровую подпись.

Вычислимая лишь "в одну сторону" функция зовётся хэш-функцией.

Хэш-функция, так же, как и криптоалгоритмы, подлежит

стандартизации и сертификации. |

Новости стеганализа

|

18.07.2008

Чарльз Бонселет (Charles Boncelet) из

Университета Делавера разработал новый алгоритм обнаружения закодированной

информации в изображениях (на фото с закатом спрятана

карта Вашингтона). 18.07.2008

Чарльз Бонселет (Charles Boncelet) из

Университета Делавера разработал новый алгоритм обнаружения закодированной

информации в изображениях (на фото с закатом спрятана

карта Вашингтона).

Изображение

сжимается специальным алгоритмом и в полученном файле

ищутся

аномальные фрагменты кода, которые не должны возникнуть в случае, если

сжималась картинка, не содержащая дополнительных данных. ищутся

аномальные фрагменты кода, которые не должны возникнуть в случае, если

сжималась картинка, не содержащая дополнительных данных.

Каждой аномалии

присваивается вероятность того, что она содержит

скрытое сообщение.

Для картинок с 20% измененных

пикселей показатель обнаружения составил 93%. Для картинок с 30% – 91%.

Наука, занимающаяся изучением скрытых сообщений, называется стеганографией.

Наука об обнаружении

"дополнительной" информации называется стеганализом.

|

|

Криптология – область знаний,

изучающая тайнопись (криптография) и методы ее раскрытия (криптоанализ).

Крипто

Криптология – область знаний,

изучающая тайнопись (криптография) и методы ее раскрытия (криптоанализ).

Крипто

В 1976 г.

Уитфилд Диффи (Whitfield Diffie) и

Мартин Хеллман (Martin

E. Hellman) предложили

идею шифрования с открытым ключом.

В 1976 г.

Уитфилд Диффи (Whitfield Diffie) и

Мартин Хеллман (Martin

E. Hellman) предложили

идею шифрования с открытым ключом.

18.07.2008

Чарльз Бонселет (Charles Boncelet) из

Университета Делавера разработал новый алгоритм обнаружения закодированной

информации в изображениях

18.07.2008

Чарльз Бонселет (Charles Boncelet) из

Университета Делавера разработал новый алгоритм обнаружения закодированной

информации в изображениях и

и